Наконец-то секреты.

Знакомо, да? Строишь сложные нагрузочные тесты, имитируешь реальное поведение пользователей — и вот уже скрипт забит API-ключами, токенами и прочими цифровыми скелетами в шкафу. Полный бардак. Бомба замедленного действия по безопасности. А чем больше тестовая обойма, тем сильнее она расползается по конфигам и окружениям, превращая аккуратный код в минное поле. Grafana Cloud k6 — их полностью управляемая платформа для нагрузочного тестирования — наконец-то подбросила нам кость в виде управления секретами.

Что это меняет на деле? Больше не разбрасываете чувствительные учётки как блестки на рейве. Идея простая и, честно говоря, запоздавшая: хранить и использовать такие значения прямо в Grafana Cloud надёжно. Никаких токенов, запечённых в JavaScript. Никаких передач из рук в руки. Секреты живут в центре и впрыскиваются в тесты только на момент запуска. Скрипты чище, утечки в версионном контроле (те, что автосканер мигает неоновой вывеской) обойдены, а переиспользование тестов между staging и продом становится не такой каторгой.

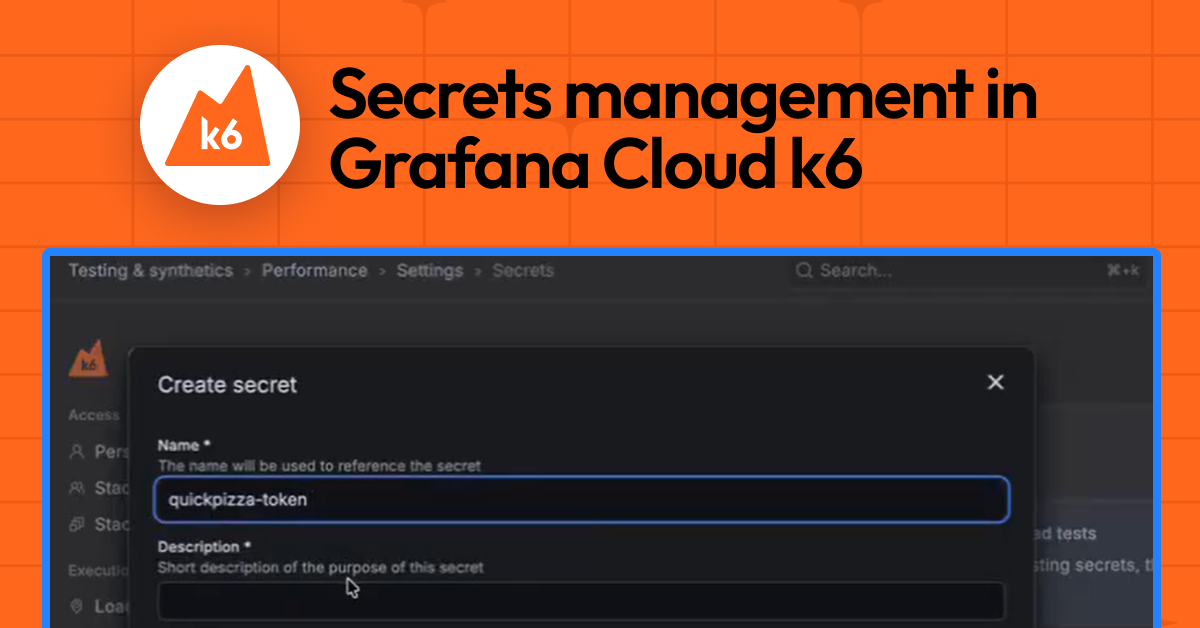

Как ввязаться

Начать проще простого. Заходите в веб-интерфейс Grafana Cloud — Testing & synthetics > Performance > Settings, и там таб ‘Secrets’. Дальше стандартный CRUD: создавать, править, удалять. При создании даёте имя (как скрипт его найдёт), описание (зачем этот цифровой единорог) и само чувствительное значение. Ключевой момент: сохранили — и оно в UI только на запись. Случайно не подсмотришь. Для ротации просто перезаписываете новое. Этот ‘только-запись’ подход — как раз то, что ждёшь от разумной безопасности.

Ключевой принцип: значения секретов в UI только на запись. После создания их нельзя прочитать или отобразить.

Как юзать на практике

Секреты спрятали — интеграция в k6-скрипты проще некуда. В Grafana Cloud k6 есть модуль k6/secrets. Импортируете — и по имени тянете на рантайме. Взгляните на сниппет:

import check from "k6";

import http from 'k6/http';

import secrets from 'k6/secrets';

export default async function main () {

const apiToken = await secrets.get('api-token');

const headers = {

Authorization: `Bearer ${apiToken}`,

};

console.log("Headers: " + JSON.stringify(headers))

let res = http.get('https://example.com/api', {headers: headers});

check(res, { "get executions status is 200": (res) => res.status === 200 });

}

Видите? api-token подгружается при старте теста, втыкается в Authorization и ведёт себя как обычная переменная. Можно постепенно отходить от хардкода или неуклюжих переменных окружения — без полной переписки.

А тем, кто случайно логировал секреты в консоль и видел жизнь пронесшейся перед глазами? Grafana k6 прикроет. Если секрет попадёт в логи — вместо него редактированный плейсхолдер. В связке с write-only UI секреты защищены от создания до использования и даже в observability-выводе. Хороший задел.

Функция управления секретами сейчас в публичном превью для Grafana Cloud k6. В Grafana Cloud Synthetic Monitoring она уже в проде. Предлагают щедрый forever-free тариф и планы под любые задачи — регистрация, как водится, бесплатная.

Кому это на пользу?

На первый взгляд — победа для разработчиков и QA, уставших от театральщины с безопасностью и организационного ада при управлении учётками для нагрузочного тестирования. Прямо в яблочко по больному. Но давайте честно: настоящие бенефициары — ребята из Grafana Labs. Добавляя такую прослойку в свой managed service, они делают k6 привлекательнее для enterprise, где паранойя по данным растёт (и правильно). Это не просто тесты — это продажа лицензий и привязка к их облаку. Классика: решаем нужду пользователей, укрепляя свою коммерцию. Кто зарабатывает? Компания с managed-сервисом, разумеется, — делает предложение крепче и безопаснее, оправдывая подписку. Вопрос: сколько добавочно берут за это или влили в текущие тарифы? Пока что приятный апгрейд крутого инструмента, но долгосрочная ценовая политика покажет правду.

Что напоминает из истории?

Похоже на CI/CD десять лет назад. Помните запутанные пайплайны из shell-скриптов и захардкоженных секретов? Потом пришли HashiCorp Vault или встроенное управление в GitLab и GitHub Actions. Решили ту же задачу: централизовали и обезопасили данные для автоматизации. Grafana k6 делает для нагрузочного тестирования то же, что те платформы — для общей автоматизации. Логичный шаг. По мере усложнения инструментов и их встраивания в cloud-native workflow встроенная безопасность вроде управления секретами перестаёт быть опцией — становится необходимостью. Это взросление категории инструментов под давлением масштаба и безопасности, как везде в софт-разработке.

**

🧬 Related Insights

- Read more: HarfBuzz’s WebGL Slug Demo: Slick, But Does Text Shaping Need GPU Muscle?

- Read more: AWS Elemental Inference: Live Video Goes Vertical in Seconds

Frequently Asked Questions**

Что делает управление секретами в Grafana Cloud k6? Позволяет хранить API-ключи и токены в Grafana Cloud надёжно, чтобы впрыскивать их в нагрузочные тесты на рантайме — без хардкода и утечек в логи.

Доступно ли бесплатно? Управление секретами в публичном превью для Grafana Cloud k6. Детали по тарифам и free tier уточняйте по свежим ценам Grafana Labs.

Заменит ли это Vault? Для нагрузочного тестирования в Grafana Cloud k6 — да, интегрированное решение. Для общих нужд организации или сложной ротации dedicated-менеджер вроде HashiCorp Vault всё равно в деле.