Платформенный сдвиг разблокирован.

На протяжении веков интерфейс командной строки — этот суровый, текстовый портал в цифровую машинную комнату — работал на фундаментальной, но крайне неудобной для пользователя парадигме аутентификации: API-ключи. Это всё равно что раздать каждому один мастер-ключ от всех дверей огромного особняка, без лёгкого способа отследить, кто каким ключом, когда пользовался, или отозвать доступ, если один потеряется. И, будем честны, мы все там были, жонглируя этими загадочными токенами, кропотливо копируя их в конфигурационные файлы, молясь, чтобы не ошибиться ни одним символом. Трение реально. Риски безопасности? Астрономические.

Именно эту проблему Descope стремится устранить с помощью своей функции Inbound Apps, перенося знакомый, надёжный мир OAuth 2.0 непосредственно в ваши CLI-инструменты. Это не просто итерация; это фундаментальное переосмысление того, как мы взаимодействуем с нашими рабочими процессами в командной строке, относясь к ним с теми же современными соображениями аутентификации, которые мы ожидаем от веб-приложений.

ИИ — следующая ОС. Почему наши инструменты не должны развиваться?

ИИ кардинально меняет то, как мы создаём, развёртываем и управляем программным обеспечением. Мы переходим от простых инструментов к интеллектуальным платформам, которые понимают намерения. Аутентификация CLI, застрявшая в своих архаичных способах, ощущалась реликвией в этом стремительно развивающемся будущем. API-ключи — это цифровой эквивалент стикера на вашем мониторе: легко теряются, сложно управлять, и постоянная забота о безопасности. Представьте, что вы настраиваете новую машину: вы не просто устанавливаете программное обеспечение; вы восстанавливаете всю свою цифровую личность для каждого инструмента. API-ключи для вашего облачного CLI, клиента базы данных, конвейеров развёртывания — каждый требует своего ритуала генерации и тщательного хранения, часто с чрезмерно широкими разрешениями, потому что, ну, так проще. А когда вы уходите из компании? Удачи IT-отделу в отзыве доступа к этим разрозненным ключам.

Большинство CLI-инструментов решают это путём утомительного хранения API-ключей в конфигурационных файлах или переменных окружения. Такой подход создаёт неудобства для пользователей и сопутствующие риски безопасности из-за хранения учётных данных в открытом виде или в разных системах.

Именно здесь подход Descope ощущается не столько как инкрементальное обновление, сколько как скачок парадигмы. Превращая ваше приложение в поставщика удостоверений, соответствующего стандартам OAuth 2.0, вы не просто добавляете функцию; вы создаёте более безопасную и удобную для пользователя экосистему вокруг вашего CLI. Это как переход от индивидуальных ключей от дома к системе умного дома, где доступ управляется централизованно и может быть отозван одним касанием.

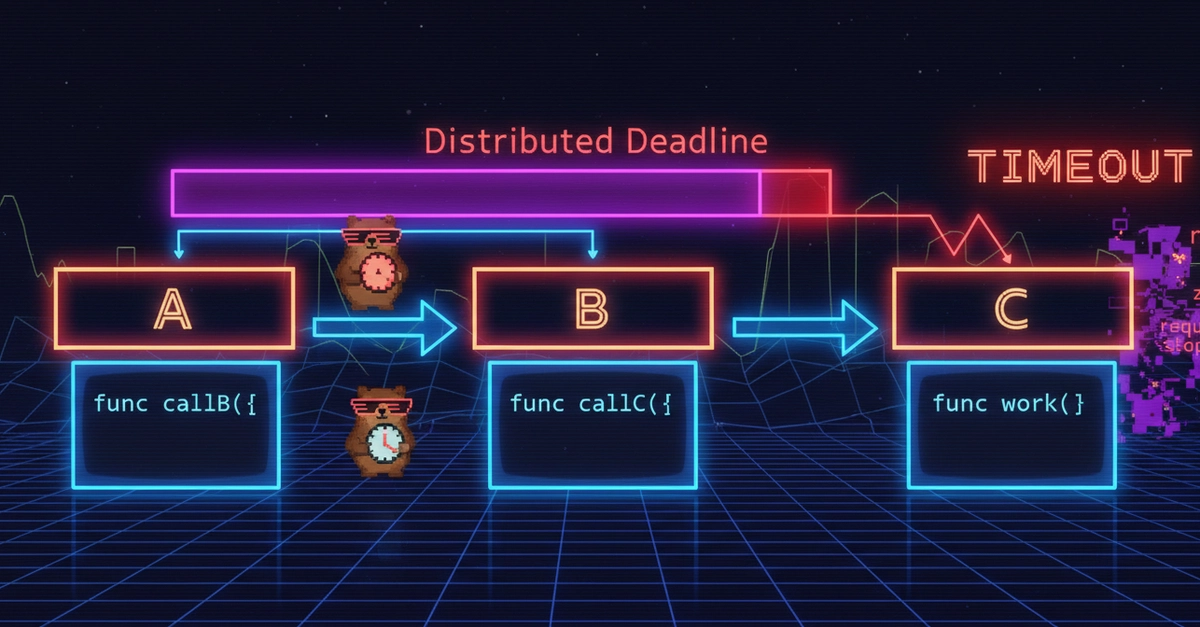

Для пользователя это означает изящную простоту. Когда вы выполняете команду, требующую аутентификации, ваш CLI-инструмент, работающий на Descope, хитро создаёт URL авторизации OAuth. Затем он открывает ваш браузер по умолчанию, предлагая вам привычный экран входа вашего предпочтительного OAuth-провайдера — Google, GitHub, кого угодно. Вы проходите аутентификацию там, предоставляете согласие, и вуаля, CLI получает необходимые токены для действия от вашего имени, и всё это без необходимости касаться сырого API-ключа. Это как будто CLI знает, что ваша цифровая личность уже настроена где-то ещё, и просто нуждается в вашем разрешении её использовать.

Почему это важно для разработчиков?

Это не просто облегчение жизни для конечного пользователя; это выигрыш для разработчиков, создающих эти инструменты. Вместо того чтобы писать собственную, часто небезопасную, логику аутентификации с нуля, вы подключаетесь к проверенной временем системе OAuth 2.0. Descope Inbound Apps абстрагируют сложности OAuth-потоков, управления учётными данными, URI перенаправления и настроек аутентификации. Вы можете сосредоточиться на основной функциональности своего CLI-инструмента, зная, что аутентификация обрабатывается безопасно и эффективно. Приведённый пример кода на Go с использованием Cobra иллюстрирует, насколько простым может быть инициирование этого потока. Речь идёт о сокращении шаблонного кода и поверхности атаки, позволяя разработчикам быстрее создавать лучшие и более безопасные инструменты.

Рассмотрим последствия для внутренних корпоративных инструментов. Представьте себе пользовательский CLI для развёртывания. Вместо того чтобы каждый разработчик управлял собственным набором производственных API-ключей, они проходят аутентификацию один раз через Descope, и доступ регулируется организационными политиками и согласием на основе областей действия. Это значительно улучшает аудит и упрощает увольнение сотрудников. Налог на управление API-ключами — как по времени разработчиков, так и по рискам безопасности — фактически стирается.

Привносим OAuth 2.0 в Go CLI: Практический взгляд

Пример приложения, описанный в оригинальной статье, точно показывает, как это выглядит в коде. Вы инициализируете свой Go-модуль, настраиваете базовую структуру Cobra CLI, а затем, в функции Run вашей корневой команды, инициируете поток Descope OAuth. Это включает в себя настройку деталей вашего Descope Inbound App — URL вашего эмитента, JWKS URI и конечную точку авторизации — а затем оркестрацию открытия браузера для аутентификации пользователя. Обратный вызов от OAuth-провайдера, обрабатываемый Descope, затем предоставляет CLI необходимые токены. Это прекрасный балет современной аутентификации, наконец-то достигший терминала.

Хотя статья затрагивает структуру конфигурации, настоящая магия заключается в абстракции. Descope обрабатывает сложный танец обмена и проверки токенов, позволяя вашему Go-приложению просто получать и использовать эти токены. Это делает создание безопасных CLI-приложений значительно более доступным, демократизируя передовые практики безопасности.

Ключевые выводы:

- API-ключи для аутентификации CLI сопряжены с трудностями и небезопасны.

- Descope Inbound Apps позволяют использовать OAuth 2.0 потоки непосредственно в CLI-инструментах.

- Пользователи проходят аутентификацию через привычный браузер, улучшая UX и безопасность.

- Разработчики получают выгоду от абстрагированной обработки OAuth и уменьшенной поверхности атаки.

- Это значительный шаг в модернизации практик аутентификации CLI.

**

🧬 Связанные материалы

- Читайте также: Бытовые мониторы энергии выявляют скрытые утечки на 68 евро в месяц — и как их устранить

- Читайте также: Я создал ИИ-версии Маска, Фейнмана и Коби и попросил их ответить на вопрос ‘Смысл жизни’ — хаос гарантирован

Часто задаваемые вопросы**

Что такое Descope Inbound Apps? Descope Inbound Apps позволяют вашему приложению действовать как поставщик удостоверений OAuth 2.0, давая возможность сторонним инструментам и службам аутентифицировать пользователей через ваше приложение с управлением доступом на основе областей действия.

Как Descope обеспечивает безопасность аутентификации CLI? Он заменяет небезопасное управление API-ключами стандартными OAuth 2.0 потоками, используя аутентификацию пользователя через веб-браузер и безопасный обмен токенами, обрабатываемый платформой Descope.

Могу ли я использовать это с любым OAuth-провайдером? Да, Descope Inbound Apps разработаны для интеграции со стандартными OAuth 2.0 провайдерами, позволяя пользователям проходить аутентификацию через сервисы, которыми они уже пользуются, такие как Google или GitHub.