플랫폼의 새로운 지평이 열립니다.

오랜 시간 동안, 텍스트 기반의 삭막한 인터페이스, 즉 명령줄 인터페이스(CLI)는 근본적이지만 사용자 경험과는 거리가 먼 인증 방식, 바로 API 키에 의존해왔습니다. 마치 넓은 저택의 모든 문에 똑같은 마스터 키 하나를 나눠주는 것과 같습니다. 누가 어떤 키를 언제 썼는지 추적하기도 어렵고, 키를 잃어버렸을 때 접근 권한을 회수하는 것조차 쉽지 않습니다. 솔직히, 우리 모두 크립토그래픽 토큰들을 잔뜩 들고 다니며 설정 파일에 일일이 복사해 넣고, 글자 하나라도 틀릴까 봐 기도했던 경험이 있을 겁니다. 불편함은 둘째치고, 보안 위험은 천문학적이죠.

이것이 바로 Descope가 Inbound Apps 기능을 통해 해체하려는 문제입니다. 익숙하고 강력한 OAuth 2.0의 세계를 CLI 툴에 직접 적용하는 것이죠. 이건 단순한 개선이 아니라, 우리가 웹 애플리케이션에 기대하는 최신 인증 방식을 CLI 워크플로에도 그대로 적용하며 상호작용하는 방식을 근본적으로 재정의하는 것입니다.

AI가 새로운 OS입니다. 우리 툴들도 진화해야 하지 않을까요?

AI는 소프트웨어 개발, 배포, 관리 방식을 근본적으로 바꾸고 있습니다. 우리는 단순한 도구를 넘어 의도를 이해하는 지능형 플랫폼으로 나아가고 있습니다. 구시대적인 방식에 머물러 있던 CLI 인증은 이처럼 빠르게 변화하는 미래에서 마치 유물이 된 것처럼 느껴졌습니다. API 키는 모니터에 붙여둔 끈끈한 메모지와 같습니다. 쉽게 잃어버리고, 관리하기 어려우며, 끊임없는 보안 걱정을 안겨줍니다. 새 머신을 설정하는 상황을 상상해보세요. 단순히 소프트웨어를 설치하는 것이 아니라, 각 툴에 대한 디지털 신원 전체를 다시 설정해야 합니다. 클라우드 CLI, 데이터베이스 클라이언트, 배포 파이프라인 등 각기 다른 API 키가 필요하며, 각각 고유한 생성 및 보관 절차를 요구합니다. 그리고 종종 너무 광범위한 권한이 부여되곤 하죠. 뭐, 그게 더 쉬우니까요. 회사를 떠날 때쯤 되면요? IT 부서가 그 흩어진 키들의 접근 권한을 회수하는 것은 거의 불가능에 가깝습니다.

대부분의 CLI 툴은 설정 파일이나 환경 변수에 API 키를 번거롭게 저장하는 방식으로 이 문제를 처리합니다. 이 방식은 사용자에게 불편을 초래하고, 자격 증명을 일반 텍스트로 저장하거나 여러 시스템에 걸쳐 저장함으로써 보안 위험을 야기합니다.

이 지점에서 Descope의 접근 방식은 점진적인 업데이트라기보다는 패러다임의 도약처럼 느껴집니다. 여러분의 애플리케이션을 OAuth 2.0 표준을 준수하는 ID 공급자(Identity Provider)로 변환함으로써, 단순히 기능을 추가하는 것이 아니라 CLI를 중심으로 더 안전하고 사용자 친화적인 생태계를 구축하는 것입니다. 마치 개별 집 열쇠에서 중앙에서 접근을 관리하고 탭 한 번으로 권한을 회수할 수 있는 스마트 홈 시스템으로 업그레이드하는 것과 같습니다.

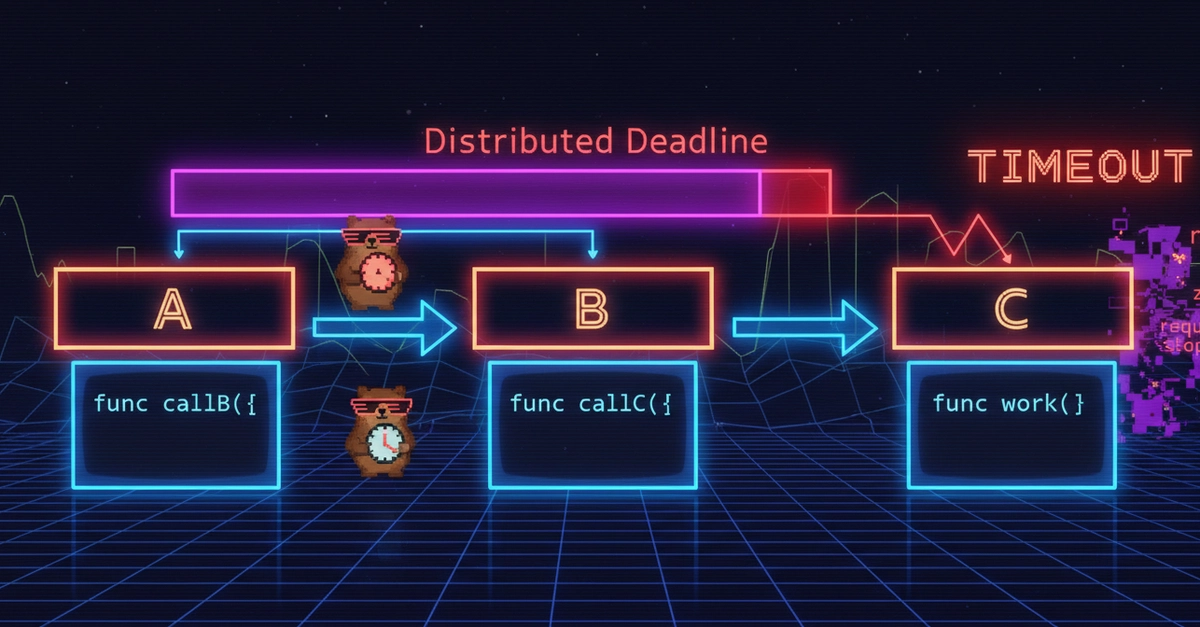

이것이 사용자에게 실질적으로 의미하는 바는 우아한 단순함입니다. 인증된 명령을 실행하면, Descope 기반의 CLI 툴이 영리하게 OAuth 인증 URL을 생성합니다. 그리고 기본 브라우저를 열어 Google, GitHub 등 여러분이 선호하는 OAuth 공급자의 익숙한 로그인 화면을 띄웁니다. 거기서 인증하고 동의하면, CLI는 원시 API 키를 전혀 건드리지 않고도 여러분을 대신해 작동하는 데 필요한 토큰을 획득합니다. 마치 CLI가 여러분의 디지털 신원이 다른 곳에서 이미 잘 처리되고 있다는 것을 알고, 단지 그것을 사용할 수 있도록 허락만 받으면 되는 것처럼 말이죠.

개발자에게 이게 왜 중요할까?

이것은 단순히 최종 사용자들의 삶을 편하게 만드는 것 이상입니다. 이러한 툴을 구축하는 개발자들에게도 큰 승리입니다. 처음부터 사용자 정의되고 종종 안전하지 않은 인증 로직을 직접 구축하는 대신, 검증된 OAuth 2.0 프레임워크를 활용하게 됩니다. Descope의 Inbound Apps는 OAuth 흐름, 자격 증명 관리, 리디렉션 URI, 인증 설정 등의 복잡성을 추상화합니다. 여러분은 인증이 안전하고 효율적으로 처리된다는 것을 알면서, CLI 툴의 핵심 기능에 집중할 수 있습니다. 제공된 Go 코드 예제(Cobra 사용)는 이 흐름을 시작하는 것이 얼마나 간단한지 보여줍니다. 이는 상용구 코드를 줄이고 보안 표면적을 축소하여, 개발자가 더 빠르고 더 안전한 도구를 만들 수 있도록 합니다.

사내 내부 도구에 미칠 영향을 고려해 보세요. 사용자 정의 배포 CLI를 상상해 보세요. 각 개발자가 자체 프로덕션 API 키 세트를 관리하는 대신, Descope를 통해 한 번만 인증하면 액세스는 조직 정책과 범위 기반 동의로 관리됩니다. 이는 감사 가능성을 획기적으로 개선하고 퇴사 시 관리를 간소화합니다. API 키 관리의 부담 – 개발자 시간과 보안 위험 모두 – 이 사실상 사라집니다.

Go CLI에 OAuth 2.0 도입: 실질적인 엿보기

원본 게시물에 설명된 샘플 애플리케이션은 코드에서 이것이 실제로 어떻게 작동하는지를 정확히 보여줍니다. Go 모듈을 초기화하고, 기본적인 Cobra CLI 구조를 설정한 다음, 루트 명령의 Run 함수 내에서 Descope OAuth 흐름을 시작하게 됩니다. 여기에는 Descope Inbound App 세부 정보 – 발급자 URL, JWKS URI, 인증 엔드포인트 – 를 구성하고, 사용자 인증을 위해 브라우저를 열도록 조율하는 작업이 포함됩니다. Descope가 처리하는 OAuth 공급자의 콜백은 CLI에 필요한 토큰을 제공합니다. 마침내 터미널에 도달한 최신 인증의 아름다운 발레입니다.

이 글은 구성 구조에 대해 다루고 있지만, 진짜 마법은 추상화에 있습니다. Descope는 토큰 교환 및 검증의 복잡한 춤을 처리하여, 여러분의 Go 애플리케이션이 단순히 이러한 토큰을 받아 사용하기만 하면 되도록 합니다. 이는 안전한 CLI 애플리케이션 구축을 훨씬 더 쉽게 만들어, 고급 보안 관행을 민주화합니다.

핵심 요약:

- CLI 인증을 위한 API 키는 불편하고 안전하지 않습니다.

- Descope의 Inbound Apps는 CLI 툴 내에서 직접 OAuth 2.0 흐름을 가능하게 합니다.

- 사용자는 익숙한 브라우저를 통해 인증하여 UX와 보안을 개선합니다.

- 개발자는 추상화된 OAuth 처리와 줄어든 보안 표면적의 이점을 누립니다.

- 이는 CLI 인증 관행을 현대화하는 중요한 발걸음입니다.

**

🧬 관련 인사이트

- 더 읽어보기: 온 집안 에너지 모니터, 월 68유로 숨겨진 낭비와 이를 줄이는 방법 공개

- 더 읽어보기: 머스크, 파인만, 코비 AI 버전을 ‘삶의 의미’에 풀어놓다 – 혼돈이 시작됐다

자주 묻는 질문**

Descope Inbound Apps란 무엇인가요? Descope Inbound Apps를 사용하면 여러분의 애플리케이션이 OAuth 2.0 ID 공급자 역할을 할 수 있으며, 제3자 도구와 서비스가 범위 기반 액세스 제어를 통해 여러분의 애플리케이션을 통해 사용자를 인증할 수 있습니다.

Descope는 CLI 인증을 어떻게 안전하게 보호하나요? 이는 안전하지 않은 API 키 관리를 표준 OAuth 2.0 흐름으로 대체하고, 웹 브라우저를 통한 사용자 인증과 Descope의 플랫폼에서 처리되는 안전한 토큰 교환을 활용합니다.

모든 OAuth 공급자와 함께 사용할 수 있나요? 네, Descope Inbound Apps는 표준 OAuth 2.0 공급자와 통합되도록 설계되어, 사용자가 Google이나 GitHub와 같이 이미 사용 중인 서비스로 인증할 수 있습니다.