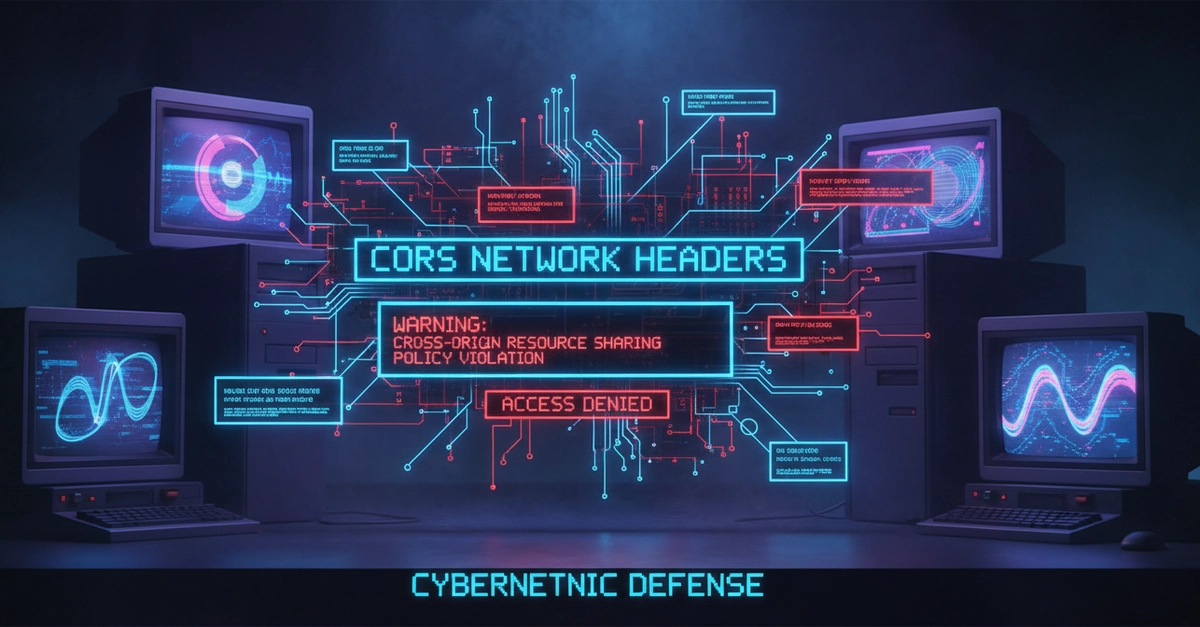

Ловушка с Wildcard CORS в Cursor: Как AI-редакторы кода поставляют дыры в безопасности

Ваш бэкенд, собранный в Cursor, выглядит здорово, пока вы не заметите ту самую строчку `cors()`, открывающую ворота для межсайтовых атак. Пора проснуться, пока фишинговые сайты не угнали сессии ваших пользователей.

⚡ Key Takeaways

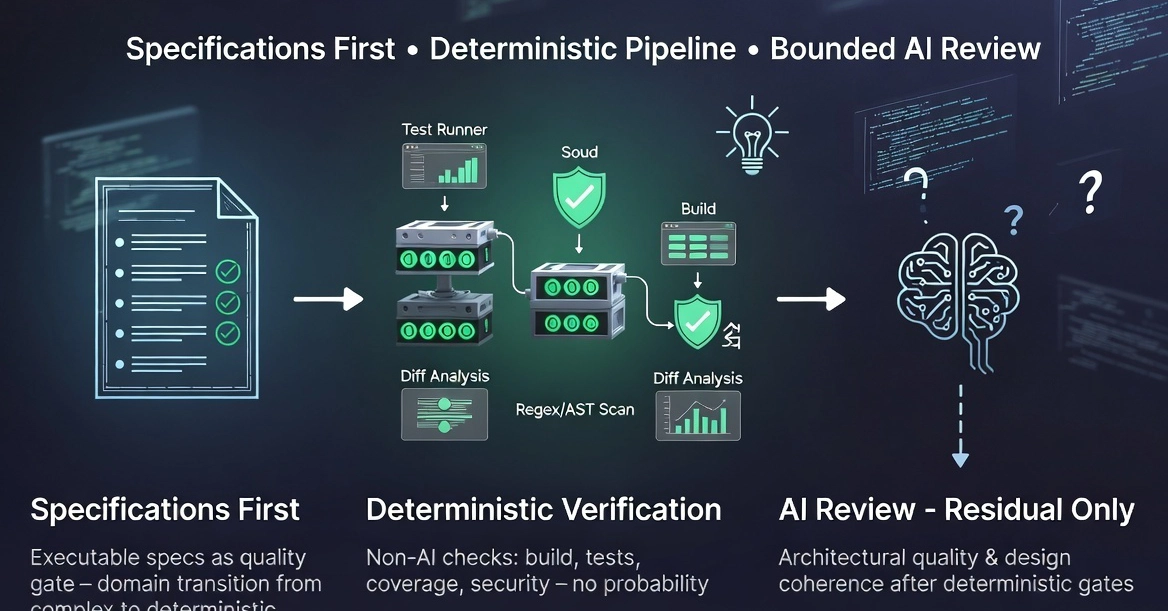

- Cursor по умолчанию использует wildcard CORS из 'испорченных' данных обучения, что делает API уязвимыми для межсайтовых атак. 𝕏

- Исправляется путем явного списка разрешенных origin через переменные окружения — возвращайте origin, никакого wildcard. 𝕏

- Используйте Semgrep или pre-commit хуки для раннего обнаружения; скорость AI не должна означать слепоту к безопасности. 𝕏

Worth sharing?

Get the best Developer Tools stories of the week in your inbox — no noise, no spam.

Originally reported by dev.to