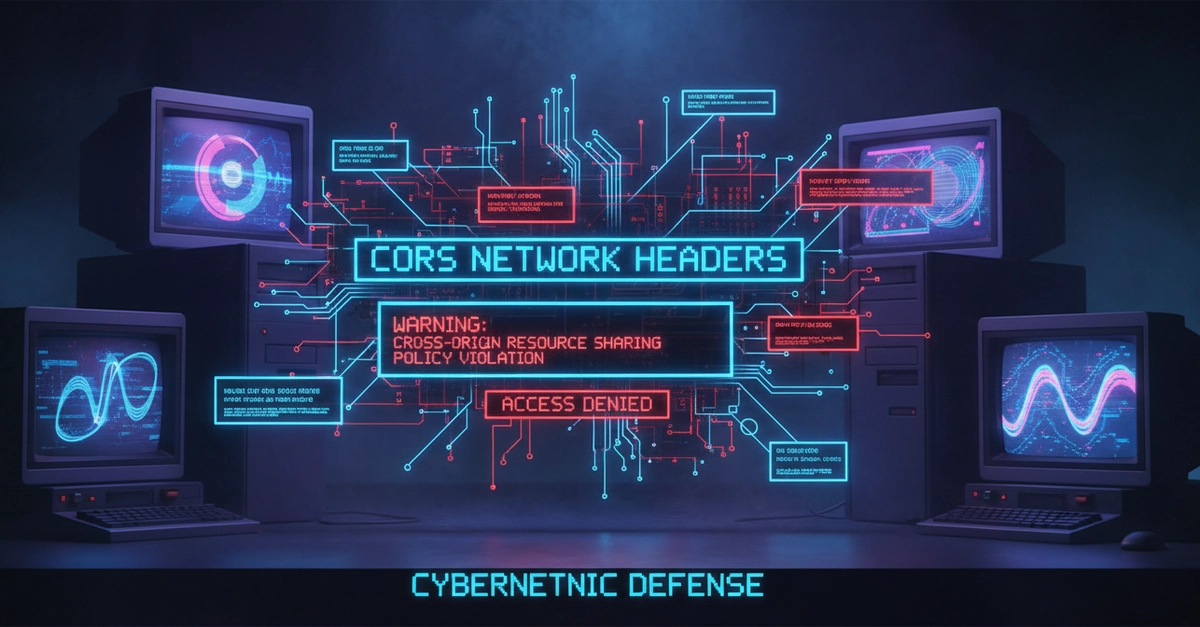

커서(Cursor)의 치명적인 와일드카드 CORS 함정: AI 코드 에디터가 보안 구멍을 뚫는 이유

커서로 slick하게 만든 백엔드, 하지만 딱 한 줄의 cors() 호출이 크로스사이트 공격의 문을 활짝 열고 있다는 사실을 알게 된다면? 피싱 사이트가 사용자 세션을 가로채기 전에 정신 차릴 시간입니다.

⚡ Key Takeaways

Worth sharing?

Get the best Developer Tools stories of the week in your inbox — no noise, no spam.

Originally reported by dev.to